Introdução aos sistemas de controle de acesso

O que é um “sistema de controle de acesso”?

De forma simples, o termo Controle de Acesso” descreve qualquer técnica usada para controlar a passagem para dentro ou para fora de qualquer área. Um cadeado e uma chave pode ser considerado uma forma simples de um Sistema de Controle de Acesso.

Ao longo dos anos, os sistemas de controle de acesso tornaram-se cada vez mais sofisticados. Hoje, o termo Sistema de Controle de Acesso geralmente se refere a um sistema de controle de acesso por cartão eletrônico baseado em computador. O sistema de controle de acesso de cartão eletrônico usa um Cartão de Acesso especial, em vez de uma chave de metal, para permitir o acesso à área protegida.

Sistemas de controle de acesso são mais comumente usados para controlar a entrada em portas externas de edifícios. Sistemas de controle de acesso também podem ser usados para controlar o acesso em certas áreas localizadas no interior de edifícios.

O objetivo de um sistema de controle de acesso é fornecer acesso rápido e conveniente às pessoas autorizadas, ao mesmo tempo em que restringe o acesso às pessoas não autorizadas.

Componentes Básicos de um Sistema de Controle de Acesso

Os sistemas de controle de acesso variam muito em tipo e complexidade. No entanto, a maioria dos sistemas de controle de acesso a cartões consiste, no mínimo, nos seguintes componentes básicos:

Cartões de acesso

O cartão de acesso pode ser considerado como uma chave eletrônica. O cartão de acesso é usado por pessoas para obter acesso através das portas protegidas pelo sistema de controle de acesso. Cada cartão de acesso é especificamente codificado. A maioria dos cartões de acesso tem aproximadamente o mesmo tamanho de um cartão de crédito padrão e pode ser facilmente transportada em uma carteira ou bolsa.

Leitores de Cartão

Os leitores de cartões são os dispositivos usados para ler eletronicamente o cartão de acesso. Os leitores de cartões podem ser do tipo inserção (que requerem a inserção do cartão no leitor), ou podem ser do tipo proximidade (o que exige apenas que o cartão seja mantido em uma proximidade de até 10cm dependendo da sensibilidade do equipamento). Leitores de cartões são geralmente montados no lado externo (não seguro) da porta que eles controlam.

Teclados de controle de acesso

Os teclados de controle de acesso são dispositivos que podem ser usados além ou no lugar de leitores de cartão. O teclado de controle de acesso possui teclas numéricas semelhantes às teclas de um telefonou celular.

O teclado de controle de acesso requer que uma pessoa que deseje obter acesso insira um código numérico único e pré estabelecido. Quando os teclados de controle de acesso são usados além dos leitores de cartão, tanto um cartão válido quanto o código correto devem ser apresentados antes que a entrada seja permitida.

Onde os teclados de controle de acesso são usados no lugar dos leitores de cartão, apenas um código correto é necessário para obter entrada.

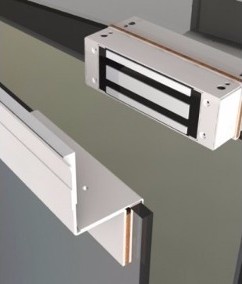

Fechadura Eletromagnética ou Eletroímã

A trava elétrica é o equipamento que é usado para travar e destravar eletricamente cada porta que é controlada pelo sistema de controle de acesso.

Há uma grande variedade de diferentes tipos de hardware de fechadura elétrica. Esses tipos incluem fechaduras elétricas, travas elétricas, fechaduras eletromagnéticas e muitos outros. O tipo e a disposição específica do hardware a ser usado em cada porta é determinado com base nas condições da construção na porta.

Em quase todos os casos, o hardware de bloqueio elétrico é projetado para controlar a entrada em um prédio ou espaço seguro. Para cumprir os códigos de construção e incêndio, o hardware de fechadura elétrica nunca restringe a capacidade de sair livremente do edifício a qualquer momento.

Painéis de controle de acesso

Painéis de campo de controle de acesso (também conhecidos como Controladores Inteligentes) são instalados em cada prédio onde o controle de acesso deve ser fornecido. Leitores de cartões, hardware de trava elétrica e outros dispositivos de controle de acesso estão todos conectados aos painéis de campo de controle de acesso.

Os painéis de campo de controle de acesso são usados para processar a atividade de controle de acesso no nível do edifício. O número de painéis de campo de controle de acesso a serem fornecidos em cada edifício depende do número de portas a serem controladas.

Computador do Servidor de Controle de Acesso

O computador servidor de controle de acesso é o cérebro do sistema de controle de acesso. O computador servidor de controle de acesso serve como banco de dados central e gerenciador de arquivos para o sistema de controle de acesso; e é responsável por registrar a atividade do sistema e distribuir informações de e para os painéis de campo de controle de acesso.

Normalmente, um único computador servidor de controle de acesso pode ser usado para controlar um grande número de portas controladas por leitor de cartão.

O computador servidor de controle de acesso é geralmente um computador padrão que executa o software aplicativo de sistema de controle de acesso especial. Na maioria dos casos, o computador é dedicado para uso em tempo integral com o sistema de controle de acesso.

Exemplo de um sistema simples de controle de acesso

Existem duas portas de entrada principais para o Edifício da Administração; um em cada extremidade do edifício. Queremos controlar o acesso através de cada uma dessas portas.

Existe uma sala de informática localizada no primeiro andar do edifício. Uma única porta leva do corredor principal para a sala de computadores. Por causa da natureza sensível do equipamento na sala de computadores, queremos controlar o acesso por essa porta.

O fornecedor do sistema de acesso trabalhando em conjunto com o cliente determina que serão necessários três leitores de cartões: um na porta de entrada do prédio da frente, um na porta de entrada do prédio dos fundos e um na porta da sala de computadores. Será utilizado leitores de cartões de tipo de inserção sem teclados.

Além dos leitores de cartões, cada uma das portas controladas exigirá a instalação de hardware de fechadura elétrica. Um levantamento das portas indica que fechaduras eletromagnéticas poderão ser utilizadas.

Para operar os três leitores de cartão será necessário um painel de controle de acesso. A fiação será instalada entre cada uma das portas controladas pela leitora de cartões e o painel de controle de acesso.

O fornecedor recomenda que seja instalado um computador servidor de controle de acesso independente para operar o sistema de controle. Configuração e Operação do Sistema de Controle de Acesso

A configuração do software de controle de acesso é realizada no computador servidor de controle de acesso. A configuração do software envolve a configuração de vários parâmetros do sistema de controle de acesso para atender aos requisitos específicos do local em que o sistema está instalado.

Será necessário a aquisição de cartões de acesso para cada uma das pessoas que terão acesso aos locais onde se quer controlar quem pode ou não entrar. O primeiro passo para configurar o sistema de controle de acesso é “validar” cada um dos cartões de acesso. Para validar os cartões de acesso, devemos informar ao sistema de controle de acesso em quais portas cada um dos cartões pode ser usado e em que horários.

O sistema de controle de acesso permite uma grande flexibilidade na adaptação dos privilégios de acesso atribuídos a cada cartão:

- Portas: o sistema pode permitir que o cartão funcione em todas as portas controladas pelo leitor de cartões ou apenas em portas específicas.

- Hora do dia: o sistema pode permitir que o cartão funcione 24 horas por dia; ou apenas durante determinados períodos de tempo (apenas das 19:00 às 00:00, por exemplo)

- Dia da semana: o sistema pode permitir que o cartão funcione sete dias por semana ou apenas em determinados dias (segunda, quarta e sexta-feira, por exemplo).

- Feriados: o sistema pode permitir que o cartão funcione de forma diferente nos dias definidos como feriados.

- Datas de Início e Parada: O sistema pode permitir que o cartão funcione apenas durante determinados intervalos de tempo definidos (de 1º de junho a 15 de junho, por exemplo).

Quando um usuário tenta usar seu cartão incorretamente, o painel de controle de acesso declara uma “tentativa de acesso inválido”. Um registro de transação de todas as tentativas de acesso inválidas será enviado ao computador do servidor de controle de acesso para armazenamento. O registro da transação indica o nome do titular do cartão, o nome da porta em que a entrada foi tentada, o motivo da rejeição (hora errada, porta errada, etc.) e a hora em que a tentativa de entrada ocorreu.

Recurso de Monitoramento do Estado da Porta

Para que o sistema de controle de acesso funcione com êxito, é importante que as portas controladas pelo leitor de cartão sejam usadas conforme o pretendido.

Para evitar o uso indevido, o sistema de controle de acesso fornece um recurso de monitoramento do status da porta em cada uma das portas controladas pelo leitor de cartão.

Recurso de desbloqueio automático

O sistema de controle de acesso permite que cada porta controlada pelo leitor de cartão seja desbloqueada automaticamente durante determinados períodos de tempo, se desejado. Uma porta destravada automaticamente pode ser aberta sem exigir o uso de um cartão de acesso.

O recurso de desbloqueio automático pode ser definido no computador do servidor de controle de acesso porta a porta.

Por exemplo a porta da frente do edifício deve permanecer aberta ao público durante o horário normal de trabalho (das 8:00 às 17:00, de segunda a sexta-feira).

Recursos de Relatórios

O sistema de controle de acesso registra automaticamente vários tipos de transações do sistema no disco rígido do computador do servidor de controle de acesso. A coleta dessas transações armazenadas é chamada de Diário do Sistema. O diário do sistema é simplesmente um banco de dados de computador no qual os registros de transações de controle de acesso são armazenados.

Existem muitos tipos diferentes de transações do sistema de controle de acesso. Alguns dos tipos mais comuns de transações incluem:

- Acesso válido: uma entrada através de uma porta usando um cartão de acesso válido.

- Tentativa de acesso inválido: uma tentativa de usar um cartão de acesso na porta errada ou na hora errada.

- Condição Aberta com Porta Aberta. Condição: Porta aberta do lado de fora sem o uso de um cartão de acesso válido.

- Condição de porta aberta acima do tempo pré estabelecido: Porta Aberta.

- Condição de falha de equipamento: falha de uma parte do sistema de controle de acesso ou de sua fiação.

- Condição de falha de energia: Perda de energia primária para o sistema de controle de acesso.

Normalmente, o diário do sistema pode armazenar vários meses de transações, dependendo do volume de atividade gerado e do tamanho do disco rígido do computador.

O sistema de controle de acesso permitem a criação de relatórios de vários tipos de transações do sistema. Esses relatórios são criados no computador do servidor de controle de acesso; e pode ser exibido na tela ou impresso em uma impressora de computador.

Os relatórios podem ser criados com base em um conjunto de parâmetros definidos pela pessoa que gerencia o sistema de controle de acesso. Alguns desses parâmetros podem incluir:

- Tipos específicos de transações

- Intervalos específicos de tempo

- Intervalos específicos de datas

- Portas Específicas

- Cartões de acesso específicos

A natureza flexível do recurso de relatório permite que a pessoa que gerencia o controle de acesso personalize um relatório para atender às suas necessidades específicas.

teste